최근 M사 홍콩법인이 항공기 인수 거래 중 500만 달러, 한화로 약 61억원을 잃게 된 사건이 발생했습니다. 해커가 특정 기업이나 사람을 공격 목표로 삼고 이메일 등으로 접근하는 스피어피싱(spear phishing)에 당한 것인데요.

해킹, 악성코드를 통해 사전에 거래내역 등 상세 정보를 파악한 후 의도적으로 목표에 접근하는 스피어피싱. 그 수법이 정교해 피해자가 해커의 개입을 알아차리기 어려울 수밖에 없습니다.

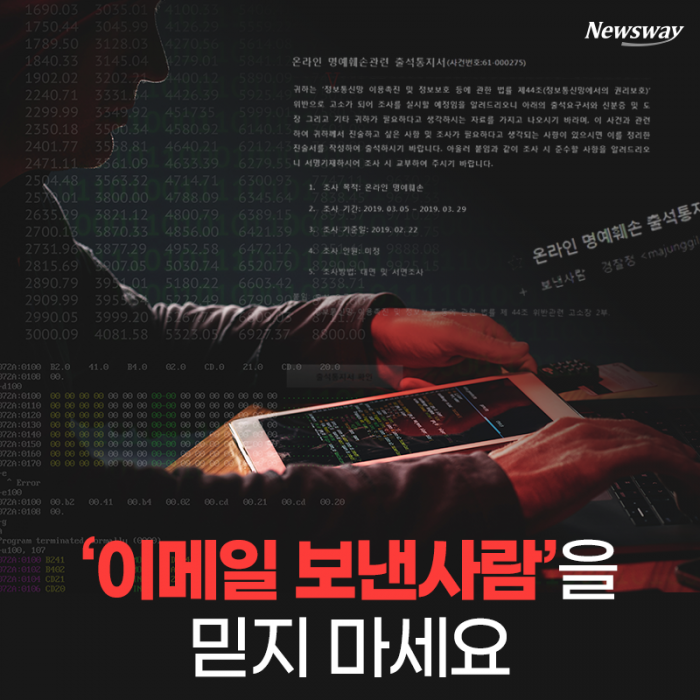

주로 큰돈을 주고받는 기업 관계자들만 해커의 먹잇감이 되는 것은 아닙니다. 최근 몇 년간 개인을 노린 이메일피싱도 꾸준히 포착되고 있기 때문이지요. 공공기관을 사칭해 접근하는 수법이 대표적입니다.

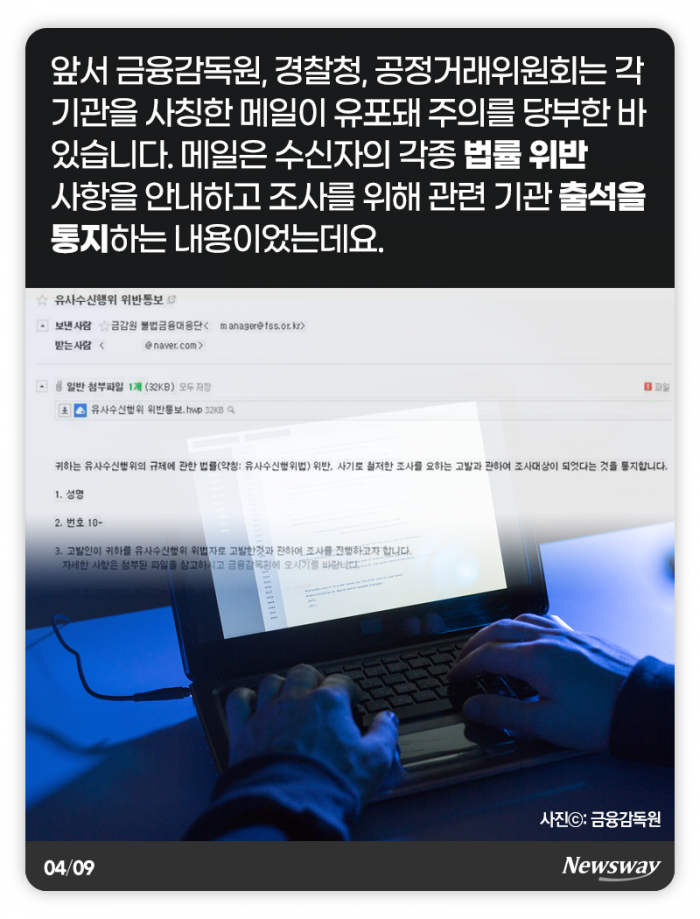

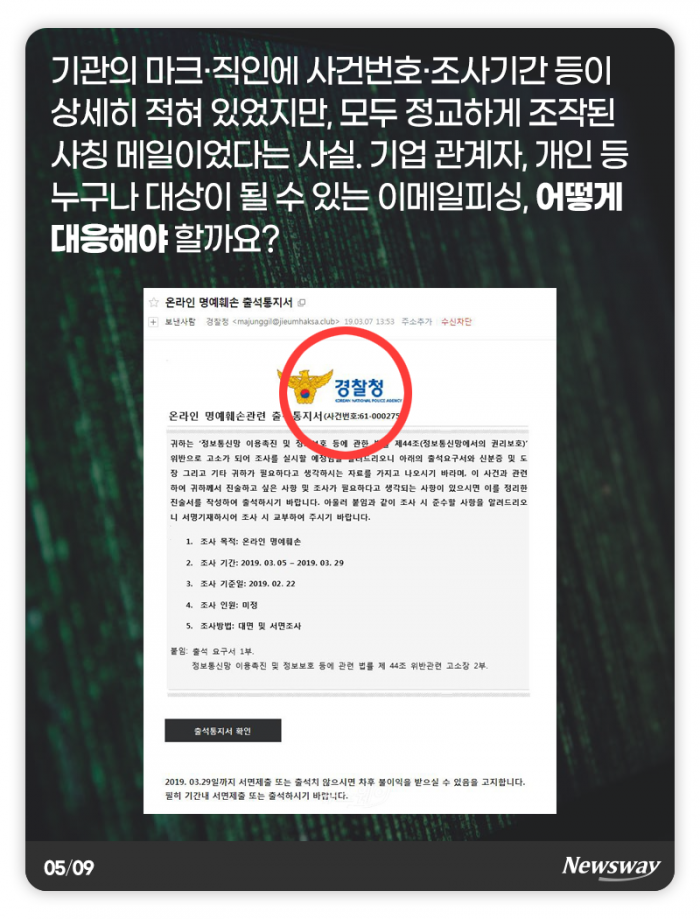

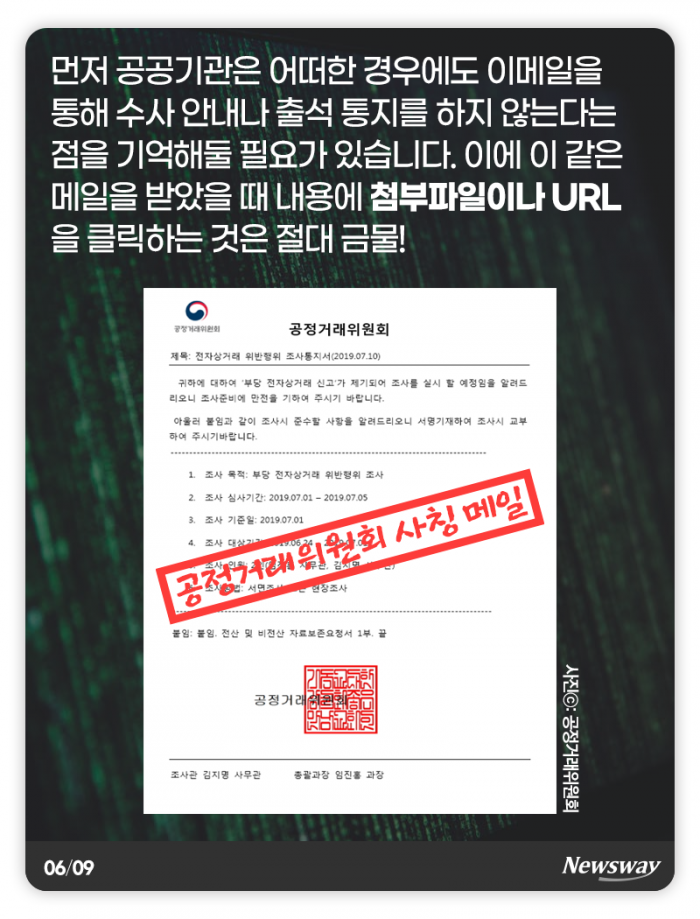

앞서 금융감독원, 경찰청, 공정거래위원회는 각 기관을 사칭한 메일이 유포돼 주의를 당부한 바 있습니다. 메일은 수신자의 각종 법률 위반 사항을 안내하고 조사를 위해 관련 기관 출석을 통지하는 내용이었는데요.

기관의 마크·직인에 사건번호·조사기간 등이 상세히 적혀 있었지만, 모두 정교하게 조작된 사칭 메일이었다는 사실. 기업 관계자, 개인 등 누구나 대상이 될 수 있는 이메일피싱, 어떻게 대응해야 할까요?

먼저 공공기관은 어떠한 경우에도 이메일을 통해 수사 안내나 출석 통지를 하지 않는다는 점을 기억해둘 필요가 있습니다. 이에 이 같은 메일을 받았을 때 내용에 첨부파일이나 URL을 클릭하는 것은 절대 금물!

평소 비밀번호 변경, 악성코드 탐지·제거, 백신 프로그램 최신버전 유지 등 PC 보안 점검을 생활화하는 것도 기본이겠지요. 계좌번호, 예금자명 등 정보는 입금 전 전화 또는 fax로 다시 확인하는 게 중요합니다.

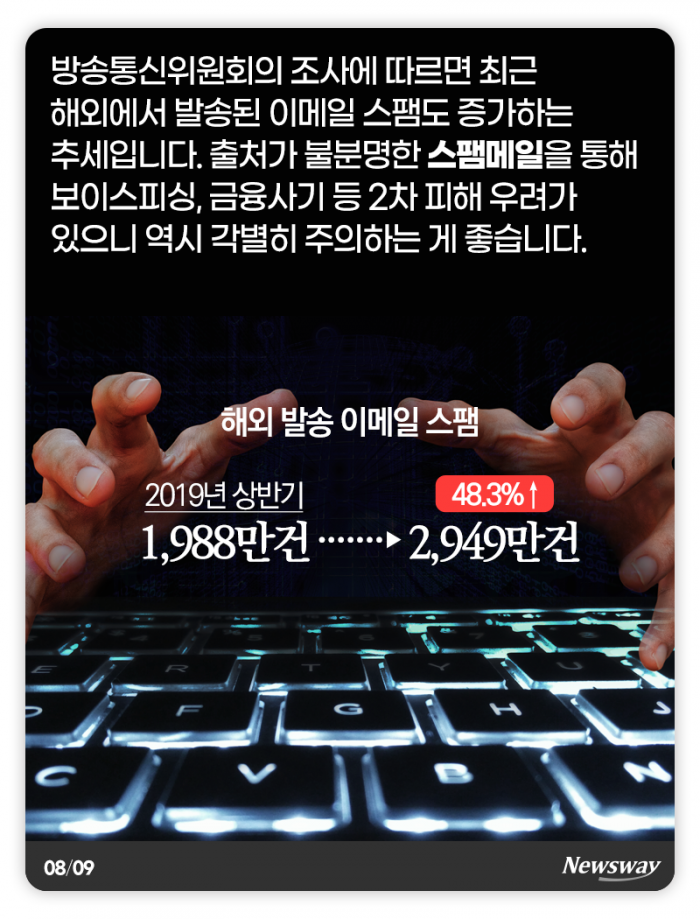

방송통신위원회의 조사에 따르면 최근 해외에서 발송된 이메일 스팸도 증가하는 추세입니다. 출처가 불분명한 스팸메일을 통해 보이스피싱, 금융사기 등 2차 피해 우려가 있으니 역시 각별히 주의하는 게 좋습니다.

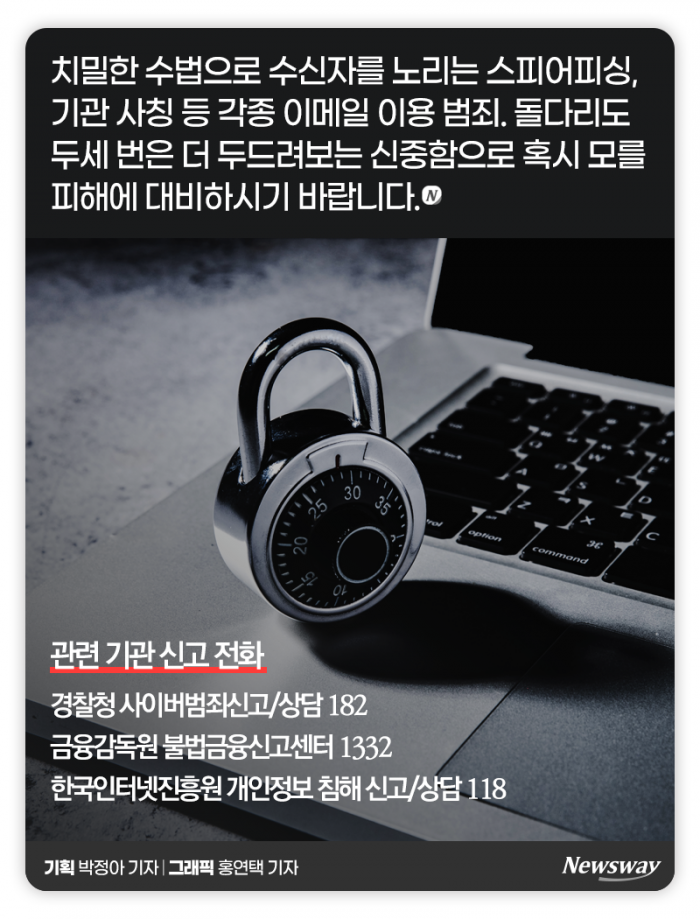

치밀한 수법으로 수신자를 노리는 스피어피싱, 기관 사칭 등 각종 이메일 이용 범죄. 돌다리도 두세 번은 더 두드려보는 신중함으로 혹시 모를 피해에 대비하시기 바랍니다.

뉴스웨이 박정아 기자

pja@newsway.co.kr

저작권자 © 온라인 경제미디어 뉴스웨이 · 무단 전재 및 재배포 금지

댓글